Apple.com XSS Exploit ditemukan di situs iTunes

Pembaruan: Apple telah memperbaiki exploit!

Saya membayangkan ini akan diperbaiki relatif cepat, tetapi Anda dapat melakukan beberapa hal yang lucu (dan berpotensi menakutkan) dengan situs Afiliasi iTunes Apple.com hanya dengan memodifikasi parameter URL. URL Apple.com yang dimodifikasi dibentuk sebagai berikut: http://www.apple.com/itunes/affiliates/download/?artistName=OSXDaily.com&thumbnailUrl=http://cdn.osxdaily.com/wp-content/themes/osxdaily-leftalign/img/osxdailylogo2.jpg&itmsUrl=http://www.osxdaily.com&albumName=Best+Mac+Blog+Ever

Klik di sini untuk versi OSXDaily.com dari eksploitasi XSS di Apple.com - aman, hanya menampilkan apa yang ada di screenshot di atas.

Anda dapat memasukkan apa pun yang Anda inginkan di URL dengan mengubah tautan teks dan gambar, yang telah menyebabkan beberapa versi peretasan yang sangat lucu dari situs web iTunes Apple. Pengguna lain telah memodifikasi URL lebih lanjut untuk dapat menyertakan halaman web lain, javascript, dan konten flash melalui iFrames dari situs lain, yang membuka pintu untuk semua jenis masalah. Pada titik ini hanya lucu karena tidak ada yang menggunakannya untuk tujuan jahat, tetapi jika lubang terbuka terlalu lama jangan terkejut jika seseorang melakukannya. OS X Pembaca harian Mark mengirim kiat ini dengan tautan yang dimodifikasi yang membuka serangkaian jendela munculan dan memiliki iframe yang menampilkan lebih sedikit dari konten yang gurih, ditampilkan di bawah merek Apple.com yang jelas (meskipun diretas), dan itu persis seperti hal yang perlu dihindari. Semoga Apple memperbaiki ini dengan cepat.

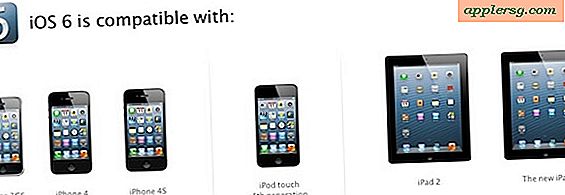

Berikut adalah beberapa screenshot yang menunjukkan modifikasi URL dalam tindakan, yang dipertahankan untuk generasi mendatang:

Berikut ini adalah salah satu mengambil lelucon Windows 7 lebih jauh dengan memasukkan iframe dengan situs Microsoft ke dalam konten:

[Pengajuan pembaca ditemukan melalui Reddit: Apple XSS Exploit - Terima kasih Mark! ]