Jenis Hacker Komputer Computer

Setiap sudut dunia maya telah dipengaruhi oleh upaya peretas. Hacker mengeksploitasi kelemahan dalam sistem keamanan dan program komputer untuk mendapatkan akses yang tidak sah. Apa yang mereka lakukan dengan akses itu pada akhirnya tergantung pada jenis peretas mereka. Peretas biasanya dikategorikan ke dalam dua kelompok utama: topi putih dan topi hitam. Dari akar ini, jajaran beragam jenis peretas lain telah muncul.

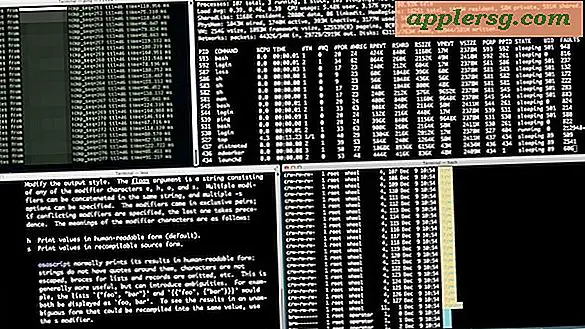

Topi Putih: Spesialis Keamanan TI

Meskipun hacker, topi putih adalah orang baik. McAfee menggambarkan topi putih sebagai spesialis TI terlatih yang disewa oleh organisasi untuk menguji pertahanan dunia maya mereka terhadap serangan dan memberi tahu mereka tentang kelemahan apa pun. Topi putih bekerja untuk meningkatkan keamanan komputer dan Internet secara keseluruhan dan mencegah penyusupan ke jaringan yang dilindungi atau diistimewakan. Karena para ahli dalam satu-satunya bentuk peretasan yang dianggap sebagai bentuk bisnis yang sah, topi putih dipekerjakan oleh pemerintah, perusahaan swasta, dan organisasi nirlaba untuk melindungi informasi mereka.

Topi Hitam: Penjahat Cyber Berbahaya

Kebalikan dari white hat, hacker black-hat termotivasi oleh potensi keuntungan diri atau hiburan. Menurut pakar keamanan SecPoint, topi hitam - juga disebut cracker - mengeksploitasi kelemahan untuk mencuri informasi untuk penipuan atau penjualan kembali. Topi hitam juga bertanggung jawab atas pembuatan virus, biasanya untuk mencapai tujuan yang sama yaitu pencurian informasi atau untuk membuat kekacauan untuk hiburan mereka sendiri. Topi hitam umumnya beroperasi secara independen, hampir selalu di luar hukum.

Topi Abu-abu: Di Suatu Tempat di Antara

SecPoint juga menjelaskan peretas topi abu-abu, yang tidak sepenuhnya positif seperti topi putih atau sepenuhnya negatif seperti topi hitam. Topi abu-abu sebagian besar dimotivasi oleh keinginan untuk menguji keterampilan mereka sendiri, memecahkan sistem keamanan dan meninggalkan pegangan sebagai kartu panggil tanpa mengambil informasi apa pun atau meninggalkan virus. Sering kali mereka bahkan memberi tahu pemilik sistem setelah fakta dan membantu mereka membangun pertahanan yang lebih kuat dengan bayaran tertentu, seperti peretas topi putih. Namun, topi abu-abu tidak diundang dan bertindak atas kemauan mereka sendiri, seperti topi hitam.

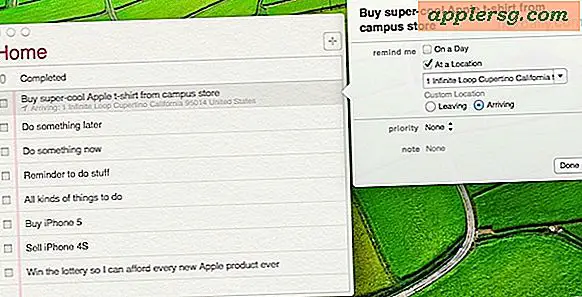

Hacktivists: Peretasan untuk Suatu Alasan

Menurut situs web McAfee, para peretas meretas jaringan komputer atas nama suatu tujuan, biasanya agama, politik, atau lingkungan. Apa yang dilakukan para peretas setelah membobol komputer terutama bergantung pada tujuan mereka. Terkadang, mereka akan merusak situs web perusahaan atau melakukan hal lain untuk mempermalukan atau mendiskreditkan target mereka, sementara di lain waktu mereka akan secara aktif mencuri dan mempublikasikan informasi rahasia. Contoh yang pertama termasuk upaya peretas anonim untuk mempermalukan Gereja Scientology dan entitas lain, sementara contoh yang terakhir termasuk WikiLeaks menemukan dan merilis pesan diplomatik AS dalam skandal yang sekarang dikenal sebagai Cablegate. Sementara hacktivists mungkin percaya bahwa mereka bertindak untuk kebaikan orang lain, metode mereka masih mengklasifikasikan mereka sebagai subordo topi hitam.

Peretas Lainnya: The Rogues Gallery

Situs web McAfee dan InfoWorld menggambarkan jenis peretas lain, yang sebagian besar termasuk dalam kategori peretasan topi hitam. Peretas mata-mata disewa oleh perusahaan untuk mencuri informasi dari pesaing mereka atau dari siapa pun yang dapat mengancam bisnis mereka, sementara peretas yang disponsori negara bertindak atas nama pemerintah untuk mencuri informasi. Peretas yang disponsori negara juga dapat terlibat dalam perang siber, di mana mereka mengeksploitasi sistem komputer negara musuh untuk menciptakan kelemahan atau kebingungan. Teroris dunia maya umumnya dimotivasi oleh agama atau politik dan menyerang infrastruktur penting untuk menciptakan teror dan kebingungan.